この記事で分かること

- SAPクラウドALMのセキュリティ基本概念と信頼性

- データ保護における暗号化とバックアップの仕組み

- ユーザー認証とアクセス権限管理の具体的な方法

- GDPRやISOなど国際的なコンプライアンス対応状況

- 安全な運用を実現するためのセキュリティ対策の全容

SAPクラウドALMの導入を検討する際、多くのIT担当者が最も懸念するのがセキュリティとデータ保護の安全性です。企業の重要なアプリケーションライフサイクル管理をクラウド環境で行うにあたり、「情報漏洩のリスクはないか」「コンプライアンスは遵守されているか」といった不安は尽きません。結論から申し上げますと、SAPクラウドALMはSAP社の厳格なグローバルセキュリティ基準に基づき、通信・保存データの暗号化や強固なアクセス制御により、極めて高い安全性が確保されています。本記事では、その具体的な仕組みや認証方法、国際基準への対応状況について、導入判断に役立つ情報を網羅的に解説します。

SAPクラウドALMにおけるセキュリティの基本概念

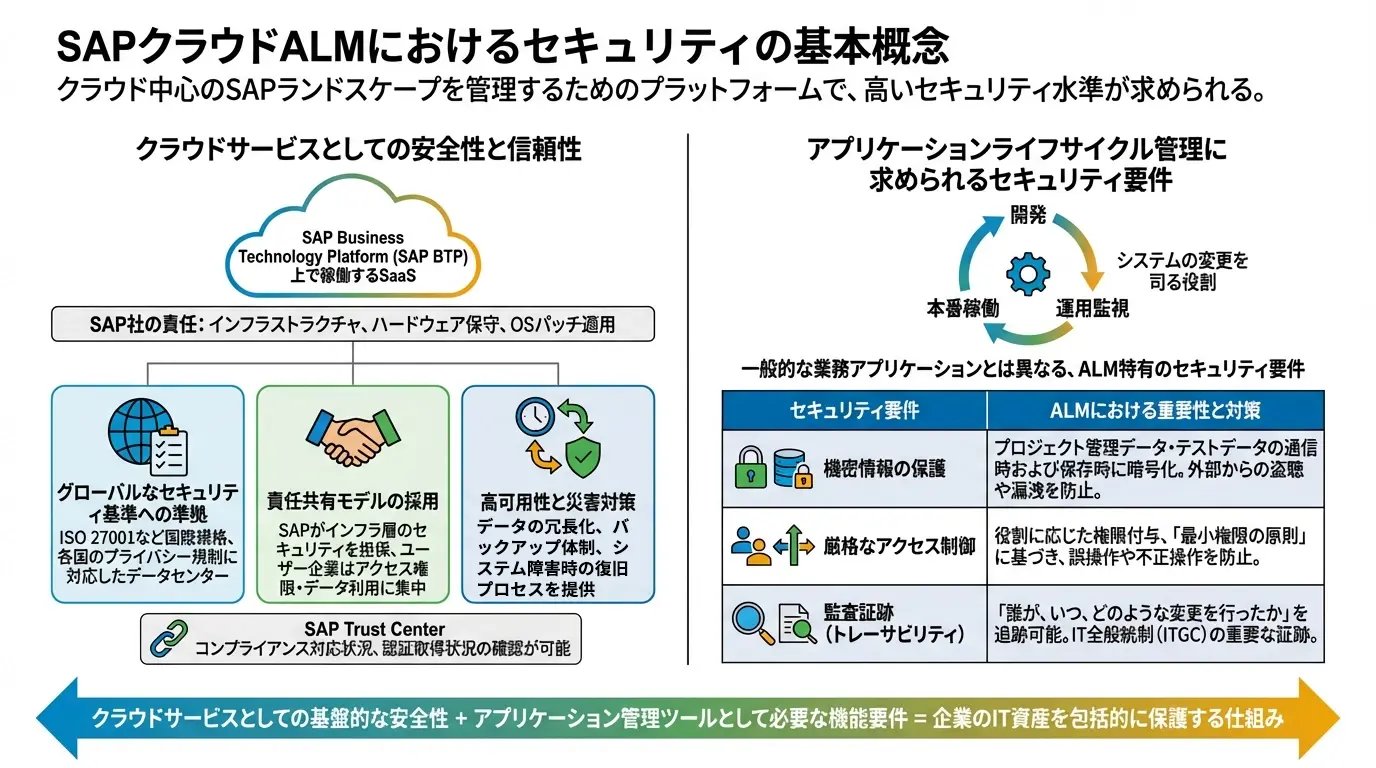

SAP Cloud ALM(Application Lifecycle Management)は、クラウド中心のアプリケーションライフサイクルを管理するためのツールです。企業の基幹システムに関わる設定情報やプロセスを扱うため、そのセキュリティ対策は極めて高い水準が求められます。

SAP Cloud ALMは、SAP Business Technology Platform(SAP BTP)上で稼働するSaaS(Software as a Service)ソリューションとして提供されており、SAP社が定める厳格なセキュリティ基準に基づいて運用されています。

クラウドサービスとしての安全性と信頼性

SAP Cloud ALMを利用する最大のメリットの一つは、SAP社が提供する堅牢なクラウドインフラストラクチャの恩恵を受けられる点です。オンプレミス環境とは異なり、ハードウェアの保守やOSのセキュリティパッチ適用といった物理的・基盤的なセキュリティ対策は、すべてSAP社によって実施されます。

SAP Cloud ALMの安全性は、主に以下の3つの要素によって支えられています。

- グローバルなセキュリティ基準への対応:ISO 27001に準拠したSAPのセキュリティ管理プロセスに基づき、各国のプライバシー規制を考慮して運用されています。

- 責任共有モデルの採用:インフラ層のセキュリティはSAPが担保し、ユーザー企業はアクセス権限の管理やデータ利用の定義に集中できる仕組みです。

- 高可用性と災害対策:データの冗長化やバックアップ体制が標準で組み込まれており、システム障害時の復旧プロセスが提供されています。

具体的なコンプライアンス対応状況や認証取得状況については、SAP社が公開しているSAP Trust Centerで確認することが可能です。これにより、ユーザー企業は自社のセキュリティポリシーに合致しているかを客観的に評価できます。

アプリケーションライフサイクル管理に求められるセキュリティ要件

ALMツールは、単なる管理ツールではなく、開発から本番稼働、運用監視に至るまでの「システムの変更」を司る重要な役割を担います。そのため、一般的な業務アプリケーションとは異なる、ALM特有のセキュリティ要件が求められます。

SAP Cloud ALMにおいて特に重要視されるセキュリティ要件は下表のとおりです。

| セキュリティ要件 | ALMにおける重要性と対策 |

|---|---|

| 機密情報の保護 | プロジェクト管理データやテストデータには、企業の業務プロセスに関する機密が含まれます。これらは通信時および保存時に暗号化され、外部からの盗聴や漏洩を防ぐ必要があります。 |

| 厳格なアクセス制御 | 開発者、運用担当者、プロジェクトマネージャーなど、役割に応じた権限付与が必須です。不要な権限を与えない「最小権限の原則」に基づき、誤操作や不正操作を防止します。 |

| 監査証跡(トレーサビリティ) | 「誰が、いつ、どのような変更を行ったか」を追跡できる機能が不可欠です。システム変更の履歴は、IT全般統制(ITGC)の観点からも重要な監査証跡となります。 |

このように、SAP Cloud ALMはクラウドサービスとしての基盤的な安全性に加え、アプリケーション管理ツールとして必要な機能要件を満たすことで、企業のIT資産を包括的に保護する仕組みを提供しています。

SAPクラウドALMが採用するデータ保護の仕組み

SAP Cloud ALMは、SAP Business Technology Platform(SAP BTP)上で構築されたクラウドネイティブなソリューションです。そのため、SAP社がグローバル規模で展開する堅牢なセキュリティインフラストラクチャと、厳格なデータ保護ポリシーが標準で適用されています。

企業が自社でサーバーを構築・運用する場合と比較して、SAP Cloud ALMを利用することで、最新の脅威に対応した高度なセキュリティ環境を即座に利用できるというメリットがあります。ここでは、具体的にどのような技術や仕組みによってデータが守られているのかを解説します。

通信経路と保存データの暗号化技術

SAP Cloud ALMにおけるすべてのデータ通信およびデータ保存は、強力な暗号化技術によって保護されています。これにより、悪意ある第三者による盗聴やデータの改ざん、漏洩のリスクを極小化しています。

具体的には、以下のとおり通信と保存の双方で対策が講じられています。

- 通信経路の暗号化(Data in Transit)

ユーザーのWebブラウザとSAP Cloud ALM間の通信、およびSAP Cloud ALMと管理対象システム(SAP S/4HANAなど)との通信は、TLS(Transport Layer Security)プロトコルを用いて暗号化されています。これにより、インターネット経由でのアクセスであっても安全性が確保されます。 - 保存データの暗号化(Data at Rest)

データベースに保存されるすべてのデータは、ディスクレベルで暗号化されています。ハードウェアの物理的な盗難や廃棄時のデータ流出を防ぐため、AES(Advanced Encryption Standard)などの標準的な暗号化アルゴリズムが採用されています。

これらの暗号化機能は標準で有効化されており、ユーザー側で複雑な設定を行う必要はありません。詳細は、SAP社が公開しているセキュリティ情報を参照してください。

SAP Trust Center(セキュリティとコンプライアンス情報)

マルチテナント環境における厳格なデータ分離

SAP Cloud ALMは「マルチテナントアーキテクチャ」を採用しています。これは、1つのシステム基盤を複数の顧客企業(テナント)で共有する仕組みですが、各顧客のデータは論理的に完全に分離されています。

このデータ分離の仕組みにより、ある企業のユーザーが誤って他社のデータにアクセスしたり、他社のデータが混入したりすることは技術的に不可能です。SAP BTPのテナント分離機能は、厳格な認証と認可のプロセスに基づいて制御されており、各テナントは自分たちのデータのみを所有し、管理することができます。

マルチテナント環境におけるデータ分離の主な特徴は下表のとおりです。

| 分離のレベル | 内容 |

|---|---|

| テナント分離 | 各顧客には固有のテナントIDが割り当てられ、すべてのデータアクセスはこのIDに基づいて厳密に制御されます。 |

| ネットワーク分離 | 内部ネットワークレベルでも論理的な分離が行われ、許可されていないテナント間の通信は遮断されます。 |

| アプリケーション分離 | アプリケーションロジック内でもテナントコンテキストが維持され、処理中のデータが他テナントへ漏れることを防ぎます。 |

バックアップ体制と災害復旧のプロセス

クラウドサービスを利用する最大の利点のひとつは、ベンダー側が提供する堅牢なバックアップと災害復旧(Disaster Recovery)体制です。SAP Cloud ALMにおいても、データの消失やシステムダウンに備えた多重の保護策が提供されています。

SAP社は、データセンターの障害や大規模な災害が発生した場合でも、サービスの継続性とデータの整合性を維持するために、以下のような対策を実施しています。

- 定期的な自動バックアップ

SAPが管理するプラットフォームデータについては、自動バックアップの仕組みが提供されています。 - 地理的な冗長化

データはプライマリデータセンターだけでなく、物理的に離れた別の場所(アベイラビリティゾーンなど)にも複製される構成が取られることが一般的です。これにより、一箇所のデータセンターに問題が発生した場合のサービスの可用性を強化します。 - 災害復旧計画(DR計画)

万が一の事態に備え、SAPは明確なRPO(目標復旧時点)およびRTO(目標復旧時間)を定めた復旧プロセスを提供しています。

これらの仕組みにより、オンプレミス環境で自社運用する場合と比較して、運用コストを抑えつつ、より高いレベルの事業継続性を確保することが可能となります。

ユーザー認証とアクセス制御による不正利用の防止

SAP Cloud ALMは、企業の重要なプロジェクトデータや運用データを扱うため、堅牢な認証基盤と厳格なアクセス制御が不可欠です。SAP Business Technology Platform(SAP BTP)上で動作するこのサービスは、エンタープライズグレードのセキュリティ機能を標準で備えており、なりすましや不正アクセスからシステムを保護します。ここでは、その中核となる認証と認可の仕組みについて解説します。

アイデンティティ管理サービスとの連携

SAP Cloud ALMのユーザー認証は、SAP Cloud Identity Services - Identity Authentication(IAS)と連携して行われます。SAP Cloud ALMがユーザー情報を管理するのではなく、信頼されたアイデンティティプロバイダー(IdP)としてIASを利用することで、安全かつ一元的なユーザー管理を実現しています。

この連携により、以下のようなメリットが生まれます。

- シングルサインオン(SSO)の実現:一度のログインで、SAP Cloud ALMだけでなく、SAP S/4HANA CloudやSAP BTP上の他のアプリケーションにもシームレスにアクセスできます。

- 一元的なライフサイクル管理:退職や異動に伴うユーザーアカウントの停止や削除を、IAS側で一括して管理できるため、削除漏れによる不正利用リスクを低減できます。

- 既存の認証基盤との統合:既にIdP(Microsoft Azure ADなど)を利用している場合、IASをプロキシとして連携させることで、既存の社内認証ポリシーを変更することなく適用できます。

認証の仕組みや設定に関する詳細は、SAPの公式ドキュメントで確認できます。

User Administration and Authentication - SAP Help Portal

ロールベースの権限設定と最小権限の原則

認証されたユーザーがシステム内で何を実行できるかは、「ロール(役割)」によって制御されます。SAP Cloud ALMでは、ロールベースのアクセス制御(RBAC)を採用しており、ユーザーの業務内容に応じて必要最小限の権限のみを付与する「最小権限の原則」を徹底することが推奨されています。

管理者は「SAP Cloud ALM ユーザ管理アプリ」を通じて、各ユーザーに適切なロールコレクションを割り当てます。これにより、例えば「プロジェクトの進捗を確認するだけのメンバー」が誤って「システム設定を変更してしまう」といった事故を防ぐことができます。下表のとおり、主要な標準ロールには明確な権限レベルが定義されています。

| ロール名 | 概要 | 権限レベル |

|---|---|---|

| Global Administrator | SAP Cloud ALM全体の管理、ユーザー管理、監視設定などすべての操作が可能。 | 高 |

| Project Administrator | プロジェクトの作成、チームメンバーの割り当て、タイムライン管理が可能。 | 中 |

| Project Member | タスクの実行、ステータス更新、ドキュメント作成など、実務に必要な操作が可能。 | 中 |

| Project Viewer | プロジェクト情報の閲覧のみが可能。データの変更や削除はできない。 | 低 |

各ロールに含まれる具体的な権限やアプリケーションへのアクセス許可については、以下の公式情報が参考になります。

Roles - SAP Help Portal

多要素認証による本人確認の強化

パスワードのみの認証では、フィッシング攻撃やパスワードの使い回しによる不正アクセスのリスクが残ります。SAP Cloud ALMでは、連携するIASの機能を活用して多要素認証(MFA)を導入することで、セキュリティレベルを大幅に向上させることができます。

MFAを有効にすると、ログイン時にパスワードに加えて、スマートフォンアプリで生成されるワンタイムパスワード(TOTP)や生体認証などによる追加の本人確認が求められます。これにより、万が一パスワードが漏洩しても、第三者による不正ログインを阻止することが可能です。

- 条件付き認証(Conditional Authentication):「社外ネットワークからのアクセス時のみMFAを要求する」「特定の管理者ロールを持つユーザーには常にMFAを強制する」といった柔軟なルール設定が可能です。

- 多様な認証要素のサポート:モバイルアプリ認証、FIDO2対応デバイス、SMSなど、組織のポリシーに合わせた認証方式を選択できます。

国際的なセキュリティ基準とコンプライアンス対応

SAP Cloud ALMは、世界中の企業で利用されるクラウドサービスとして、各国の法規制や国際的なセキュリティ基準に準拠しています。グローバル展開するSAP社だからこそ実現できる、厳格なコンプライアンス対応と第三者機関による評価について解説します。

GDPRなどのプライバシー法規制への準拠

SAP Cloud ALMは、世界で最も厳しいとされるデータ保護規制の一つであるEU一般データ保護規則(GDPR)に準拠するための機能を備えています。日本国内の企業であっても、EU圏内の顧客データや従業員データを扱う場合はGDPRの適用対象となるため、プラットフォーム側がこれに対応していることは極めて重要です。

具体的には、SAPはデータ処理者(プロセッサー)として、以下のプライバシー保護要件を満たす機能を実装しています。

- 個人データの収集目的の明確化と最小化

- データ主体(ユーザー)からの削除要求やアクセス要求への対応プロセス

- 国境を越えたデータ移転における法的保護措置

また、日本の個人情報保護法(APPI)を含む、各国のローカルな法規制に対しても、SAPのグローバルなコンプライアンスフレームワークを通じて対応が進められています。これにより、ユーザー企業は法的なリスクを最小限に抑えながら、安心してクラウドサービスを利用することが可能です。

詳細なデータプライバシーに関する取り組みについては、SAP社が公開している公式情報をご確認ください。

SAP Trust Center - データプライバシー

ISO認証やSOCレポートによる第三者評価

SAP Cloud ALMの安全性は、自社の主張だけでなく、独立した第三者監査機関による客観的な評価によって裏付けられています。SAPは定期的に監査を受け、国際標準化機構(ISO)が定める認証や、米国公認会計士協会(AICPA)が定めるSOC報告書を取得しています。

主な取得認証と報告書の内容は下表のとおりです。

| 規格・報告書 | 概要と目的 |

|---|---|

| ISO/IEC 27001 | 情報セキュリティマネジメントシステム(ISMS)の国際規格です。組織全体で情報資産を適切に管理・保護する仕組みが構築されていることを証明します。 |

| ISO/IEC 22301 | 事業継続マネジメントシステム(BCMS)の国際規格です。災害やシステム障害などの有事の際に、事業を継続・早期復旧させる体制が整っていることを示します。 |

| SOC 2 Type 2 | セキュリティ、可用性、処理のインテグリティ、機密保持、プライバシーに関する統制の有効性を評価した報告書です。「Type 2」は一定期間にわたる運用の有効性を証明するものであり、単なる時点評価よりも信頼性が高くなります。 |

これらの認証取得状況や監査レポートは、SAP Trust Centerを通じて確認・ダウンロードが可能です。企業が内部統制の監査を受ける際、クラウドベンダーの管理体制を証明する資料として、これらのSOCレポート(Service Organization Control Reports)を活用できるケースが多く、監査対応の工数削減にも寄与します。

このように、SAP Cloud ALMは国際的な基準に基づいた厳重な管理体制の下で運用されており、エンタープライズレベルのセキュリティ要件を満たすプラットフォームとして設計されています。

SAP Cloud ALMのセキュリティに関するよくある質問

SAP Cloud ALMのデータはどこの国に保存されますか?

SAP Cloud ALMのデータセンターは世界各地に展開されており、契約時にお客様が選択したリージョン(地域)にデータが保存されます。日本国内のデータセンターを選択することも可能です。

既存のID管理システムと連携してログインできますか?

はい、可能です。SAP Cloud Identity Servicesを利用することで、Microsoft Entra ID(旧Azure AD)などの企業のIDプロバイダーと連携し、シングルサインオン(SSO)環境を構築できます。

セキュリティパッチの適用は自社で行う必要がありますか?

いいえ、必要ありません。SAP Cloud ALMはSaaSとして提供されるため、セキュリティパッチの適用やシステムのメンテナンスはSAP側が定期的に実施します。

どのようなセキュリティ監査レポートが入手可能ですか?

SAPはSOC1、SOC2レポートやISO27001認証などのコンプライアンス関連ドキュメントを取得しています。これらはSAP Trust Centerから確認およびダウンロードが可能です。

ユーザーごとにアクセス権限を細かく設定できますか?

はい、設定できます。ロールベースの権限管理機能により、プロジェクトマネージャーや開発者など、業務上の役割に応じて必要な機能やデータへのアクセス権を個別に制御できます。

まとめ

本記事では、SAP Cloud ALMにおけるデータ保護の仕組みと安全性について解説しました。SAP Cloud ALMは、通信経路や保存データの暗号化、マルチテナント環境での厳格なデータ分離、そして国際的なコンプライアンス基準への準拠により、エンタープライズレベルの堅牢なセキュリティを確保しています。

また、SaaS特有のメリットとして、SAPによる常時監視と自動アップデートが行われるため、利用者は常に最新かつセキュアな環境を利用できる点も大きな魅力です。自社でのセキュリティ運用負荷を最小限に抑えつつ、安全にアプリケーションライフサイクルを管理できるプラットフォームといえます。

当社はSAPのスペシャリストとして、豊富な知見と実績をもとに、最適なソリューションをご提案します。

SAPに関するご相談やお見積りのご依頼は、ぜひお気軽にリアルテックジャパンにお問い合わせください。

【本記事の監修体制について】

執筆:リードプラス株式会社

監修:リアルテックジャパン株式会社SAPソリューション事業

この記事は、SAP導入プロジェクトの豊富な経験を持つ当社の専門部門が内容を精査し、 以下の最終承認プロセスを経て公開しています。

最終監修責任者:リアルテックジャパン株式会社 代表取締役社長 松浦 一哉

企業の代表として、お客様の課題解決に繋がる有益で正確な情報発信に責任を持って取り組んでまいります。

- カテゴリ: SAP クラウド

- キーワード:SAP セキュリティ